Sort by - linked count

-

Apache/Kafka#Data Engineering イベントストリーミングプラットフォームのメッセージブローカーOSS イベントのPub/Sub、ストリーミングの保持を行う https://kafka.apache.org/documentation/#intro_streaming

-

組織文化の類型論#Ron Westrum #Team Organization 組織文化の指向を3つに分類している 不健全 権力と地位が目的となっている協調性の低い文化 官僚的 ルールが重視される文化。変革が難しい 創造的 ミッション指向、高信頼、情報が自由に流れる協調性の高い文化 https://qualitysafety.bmj.com/content/13/suppl_2/ii22.short

-

DevOps capabilities/Work in process limits#Agile #WIP制限 DevOps capabilitiesの1つ、Fast Flowに分類される https://dora.dev/capabilities/work-in-process-limits/

-

DevOps capabilities/Customer feedbackDevOps capabilitiesの1つ、Fast Feedbackに分類される DORA | Capabilities: Customer feedback

-

DevOps capabilities/Continuous delivery#Continuous Delivery DevOps capabilitiesの1つ、Fast Flowに分類される https://dora.dev/capabilities/continuous-delivery/

-

DevOps capabilities/Trunk-based development#Continuous Integration #トランクベース DevOps capabilitiesの1つ、Fast Flowに分類される Working in small batchesをベースに少なくとも1日に一回はトランクブランチにマージをする テストの自動化も重要な要素となる DORA | Capabilities: Trunk-based Development

-

DevOps capabilities/Continuous integration#Continuous Integration DevOps capabilitiesの1つ、Fast Feedbackに分類される CIを実現するには次の要素が必要としている 自動化されたビルドプロセス 自動化されたテストスイート チェックイン毎の自動ビルドとテスト また次の2つも効果に繋がる Trunk-based development Working in small batches メンテナンス容易な自動化テストのためにはTDDを実践すると良い DORA | Capabilities: Continuous integration

-

DevOps capabilities/Visibility of work in the value streamDevOps capabilitiesの1つ、Fast Feedbackに分類される DORA | Visibility of work in the value stream

-

DevOps capabilities/Loosely coupled teams#Software Design DevOps capabilitiesの1つ、Fast Flowに分類される DORA | Capabilities: Loosely coupled teams

-

Argo

-

CSS#Programming Webページの見た目やレイアウトを定義するスタイルシート言語 HTMLの構造と表示を分離し、セレクタとプロパティでスタイルを適用 Tailwind CSS等のユーティリティファーストフレームワークの基盤

-

仮説キャンバス

-

RUMReal User Monitoring #Observability 個々のユーザーのアクティビティをリアルタイムで可視化するもの JavaScriptのようなクライアントサイドの技術を用いて、ブラウザやアプリケーションから直接データを収集する

-

Observability/ディメンションキーバリュー形式のデータにおいてデータ内のキーの数を表す

-

HMACHash-based Message Authentication Code #Cryptography 共通鍵とメッセージダイジェストによる共通鍵暗号方式 共通の鍵を有するので両者ともに署名付きトークンを生成・検証できる

-

OWASP Top Ten#Security OWASP Foundationが発表するセキュリティ専門家によるトップ10に含まれるべき脆弱性リスト 定期的に更新されるため最新を追うべき https://owasp.org/www-project-top-ten/

-

トランスフォーマー#LLM ニューラルネットワークをベースとしたseq2seqの後継 再帰的な回路を取り除いて、エンコーダーとデコーダーを分割したもの

-

パーセンタイル指定するパーセントのリクエストが何秒以内に処理された、といったようなケースで用いる値 代表的な例として中央値は50パーセンタイル値である

-

Jeff Sutherland

-

EV証明書#Security OV証明書の内容に加えて、組織の情報と場所(extended validation)を認証局が証明するデジタル証明書

-

RSARivest-Shamir-Adleman #Cryptography 公開鍵暗号方式のアルゴリズムの一種 現実的に解読できない素因数分解によって高い信頼性を持つ RFC 8017 - PKCS #1: RSA Cryptography Specifications Version

-

TLSハンドシェイク#Security #Network TLSプロトコルにおいて、通信初期に公開鍵暗号方式によって通信を確立すること

-

DevOpsトポロジー#Blog #DevOps #Team Organization 2013年にMatthew Skeltonによって書かれたブログ、Team Topologiesの根底にある考えがまとまったような内容になっている 訳: 吉羽 龍太郎 https://www.ryuzee.com/contents/blog/14567

-

型エイリアス#Programming 名前の通り型のエイリアスを定義する あくまでエイリアスであるためエイリアス間の値は同一の型として扱われる

-

Matthew Skelton

-

成功循環モデル#Team Organization ダニエル・キムによる、チームや組織の成熟度は以下4つのサイクルで向上するというモデル 関係の質 思考の質 行動の質 結果の質

-

LLM/ReAct#プロンプトエンジニアリング #会話型エージェント LLMの推論において Search Lookup Finish の3つの異なるツールの概念を導入し、思考・アクション・観察を反復的に考えてもらうアプローチ。外部ツールを参照する考えも導入している 3000の例を超えた後大幅に精度が向上した

-

カンバン#Agile

-

etcd

-

Bearerトークン#Authorization トークンを保持するBearer(持参人)が誰であれ、そのトークンをリソースへのアクセスに使うことができる 平文の文字列でシークレットや署名は扱わず、セキュリティはTLSのようなトランスポート層での仕組みに任せている HTTP通信のAuthorizationヘッダーに付与するのを推奨されている RFC 6750 - The OAuth 2.0 Authorization Framework: Bearer Token Usage

-

ハイブリッド鍵システム#Network #Cryptography 通信の初期段階に公開鍵暗号によって共通鍵暗号の鍵交換を行い、以降の通信を共通鍵暗号によって行う鍵システム 公開鍵暗号の計算コストの高さの課題から最小限の利用に留めている

-

SOLID#Software Design Single responsibility principle Open/Closed principle Liskov substitution principle Interface segmentation principle Dependency inversion principle の頭文字を取った原則。オブジェクト指向プログラミングの文脈で語られる 2000年にRobert C. Martinによって原則群が発表された

-

受け入れ条件#Agile #Product Management #Documentation プロダクトバックログアイテムが完成したと判断できる条件

-

OpenFeature

-

スタッフエンジニア#Will Larson https://staffeng.com/

-

OLTPOnline Transactional Processing #Data Engineering ACIDを遵守し、高い可用性・信頼性を満たすべきシステムに対して用いられる言葉

-

Ambassador Edge Stack

-

Ariga

-

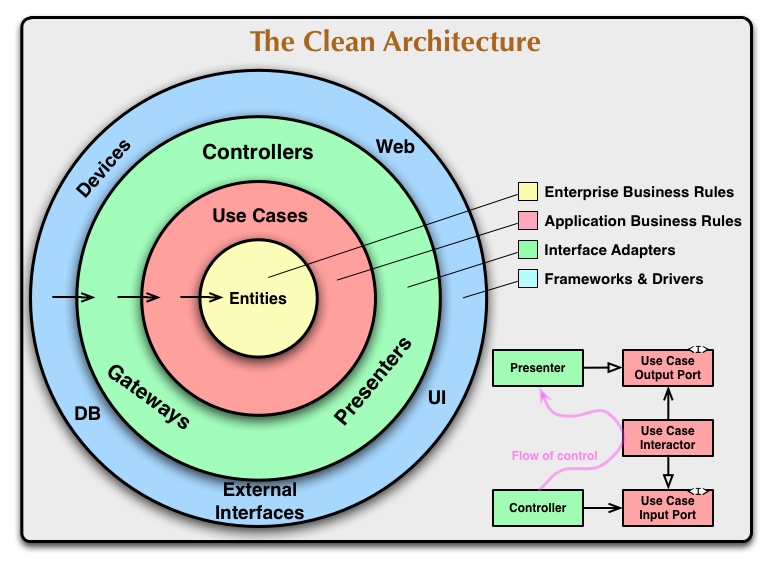

クリーンアーキテクチャ

-

gopls#Programming Goの公式Language Server。Goチームによって開発されている 主な特徴: コード補完、定義へのジャンプ、参照検索、フォーマット、リファクタリングなど多様なIDE機能を提供 LSP対応エディタと自動統合されるため直接操作は不要 Go module、multi-module、GOPATHモードのワークスペースをサポート https://go.dev/gopls/ https://github.com/golang/tools/tree/master/gopls

-

GitHub Copilot#Programming VS Codeにビルドインで搭載されているAIアシスタント プランによって利用できるLLMが異なる https://docs.github.com/ja/copilot

-

Redis#Data Engineering インメモリデータストア。キャッシュ、メッセージブローカー、データベースとして利用される キーバリュー型のNoSQLデータベース 文字列、ハッシュ、リスト、セット、ソート済みセットなどのデータ構造をサポート https://redis.io/

-

プロダクトバックログアイテム#Agile #Product Management プロダクトバックログ上で生まれるアイテム、要件、テストなどをまとめるハブになる

-

Gartner Identifies the Top 10 Strategic Technology Trends for 2024Gartner社が2023年10月16日に発表した2024年の技術トレンド10個 Democratized Generative AI AI Trust, Risk and Security Management AI-Augmented Development Intelligent Applications Augmented-Connected Workforce Continuous Threat Exposure Management Machine Customers Sustainable Technology Platform Engineering Industry Cloud Platforms https://www.gartner.com/en/newsroom/press-releases/2023-10-16-gartner-identifies-the-top-10-strategic-technology-trends-for-2024 https://www.gartner.co.jp/ja/newsroom/press-releases/pr-20231114-techtrends

-

トランクベース

-

QUIC#Network #HTTP インターネット上の通信で多く用いられてきたTCPの課題を解消する、Googleが開発したプロトコル UDPをベースし、コネクション確立によるRTTの増大を防ぎつつ、TCPと同様の高い信頼性の実現、TLSを必須とするセキュリティの考慮がされる。 3で用いられるプロトコルで高速なHTTPS通信を実現する コネクションID QUICではIPアドレス、ポート番号を抽象化する形で宛先、送信元に対応するコネクションIDが用いられる。 コネクションIDによりモバイル機器のようなWiFi・モバイルデータ通信等が頻繁に切り替わりIPアドレスの変更がある場合でも、コネクションを途切らせずに通信を続けられる。 QUICヘッダー QUICヘッダーはTCPと異なり明確にロングヘッダー、ショートヘッダーの2つに分類される。ロングヘッダーはコネクション確立時、ショートヘッダーはその後のデータ送信に用いられる ロングヘッダーはコネクション確立に必要な情報をまとめて送る(1-RTTハンドシェイク)ことでRTTの改善がされる ストリーム QUICでは順序制御や再送制御を管理する単位としてストリーム(ID)という概念を用いる。ストリーム同士は独立しておりHoLブロッキングのような問題の回避をする

-

カスケード障害1つのワークロードが引き起こす障害がシステム全体に影響を及ぼし、信頼性を損なうこと

-

単一責任の原則#Software Design SOLID原則の1つであり、オブジェクト指向プログラミングにおける一般的なプラクティス コードの部品は1つだけのことを行い、他のことは行ってはならないということ

-

C4 model#Documentation 以下の4つのダイアグラム図を表すアプローチ Context Diagram Container Diagram Component Diagram Code Diagram 順に抽象度が下がっていく流れになっている https://c4model.com/

-

Kubernetes/ReplicaSet